Backup Data Microsoft 365 Bisnis dengan Arupa Backup 365

Backup Data Microsoft 365 Bisnis dengan Arupa Backup 365

Backup Data Microsoft 365 Bisnis dengan Arupa Backup 365

Saat bekerja, bencana maupun kesalahan memang tidak dapat dihindari. Baik itu human error, bencana alam, atau ancaman siber, kerap kali datang di waktu yang tak terduga dan mengganggu keberlangsungan bisnis. Apalagi jika beberapa masalah tadi mengancam data bisnis Anda di Microsoft 365, hal ini tentu akan menghambat tidak hanya operasional perusahaan, tetapi juga layanan bisnis dan konsumen.

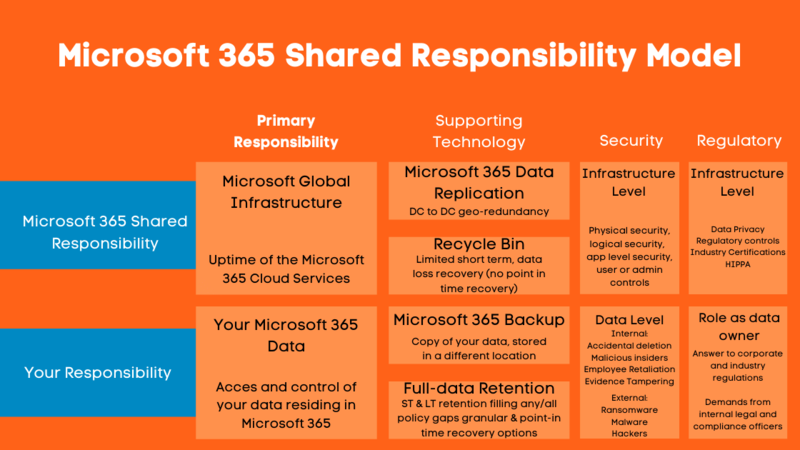

Maka dari itu, mengimplementasikan solusi pencadangan data sangat penting untuk dilakukan oleh perusahaan, terutama bagi bisnis yang menggunakan sistem dan layanan kolaboratif seperti Microsoft 365. Hal ini dilakukan mengingat layanan ini memiliki Shared Responsibility Model antara Microsoft sebagai penyedia layanan dan pelanggan sebagai pengguna layanan. Lalu, apa artinya ini?

Seperti diagram di atas, Rhipe mendefinisikan Microsoft sebagai penyedia layanan, bertanggung jawab pada infrastruktur dan menjaga agar layanannya dapat berjalan dengan baik. Di samping infrastruktur, penyedia layanan tersebut pun hanya melakukan replikasi data dan bukan mencadangkan data, menjaga keamanan infrastruktur, serta kerahasiaan data sesuai dengan standar sertifikasi internasional.

Sementara itu, pelanggan sebagai pemilik didefinisikan bertanggung jawab dalam melakukan akses dan kontrol pada data mereka seperti: pencadangan data, penyimpanan data, keamanan data dari ancaman siber, serta kerahasiaan data sesuai standar dari masing-masing pelanggan. Itulah sebabnya strategi pencadangan data menjadi hal yang perlu dipersiapkan oleh pelanggan itu sendiri.

Namun, Anda tidak perlu khawatir karena solusi seperti Arupa Backup 365 (AB365) bisa menjadi pilihan untuk mengatasi tantangan ini. Dengan memanfaatkan teknologi dari Veeam Backup Microsoft 365, AB365 mampu menghadirkan pengalaman pencadangan data yang lebih cepat dan sederhana. Berbagai keuntungan juga dapat dirasakan oleh bisnis karena solusi yang satu ini. Penasaran apa saja? Simak selengkapnya berikut ini:

1. Jaminan SLA 99.9%

(Sumber: Maksim Labkouski dari Getty Images)

Kehilangan data di berbagai layanan Microsoft 365 memang bisa berdampak buruk. Apalagi bila file yang hilang memuat data penting seperti hasil penjualan, database klien, hingga rencana besar perusahaan. Ancaman ini pastinya akan menggoyahkan kelangsungan bisnis bila terjadi.

Tapi Anda tidak perlu khawatir apabila data di layanan tersebut hilang karena bencana maupun human error, sebab AB365 siap mencadangkan data penting Anda dengan jaminan uptime 99,9%. Tak hanya itu, Anda juga bisa menjadwalkan pencadangan data secara rutin per-hari, per-minggu, maupun per-bulan sesuai kebutuhan bisnis Anda. Sehingga, ini akan meminimalisir kehilangan data hingga yang terbaru.

2. Kemudahan Tanpa Batas

(Sumber: Natali_Mis dari Getty Images)

Saat mengimplementasikan strategi pencadangan data, ada baiknya bagi perusahaan untuk melakukan proses setup dan konfigurasi backup. Sebab dengan dua hal mendasar ini, Anda mampu mengoperasikan pencadangan data secara optimal.

AB365 menawarkan kemudahan proses tersebut untuk layanan Microsoft 365. Tidak perlu lagi waktu berjam-jam bahkan hingga seharian penuh untuk mengkonfigurasikannya, cukup dengan waktu singkat, solusi tersebut siap Anda gunakan.

3. Aman dan Bersertifikasi

(Sumber: Urupong dari Getty Images Pro)

Apabila Anda berencana mengimplementasikan strategi pencadangan data, usahakan agar Anda menentukan solusinya dengan melihat lokasi data center. Sebab dengan menggunakan data center lokal, data bisnis maupun perusahaan akan terjaga dengan aman bersama penyedia layanan cloud.

AB365 menggunakan infrastruktur data center Zettagrid Indonesia yang berlokasi di Jakarta dan Cibitung serta telah dilengkapi dengan sertifikasi ISO9001, ISO27001, dan PCI DSS. Sehingga ini akan melengkapi keamanan data maupun perusahaan yang tersimpan oleh infrastruktur cloud Zettagrid Indonesia.

4. Infrastruktur yang High Availability

(Sumber: monsitj dari Getty Images Pro)

Di samping keamanannya, solusi backup ini juga memiliki data center yang berlokasi di Indonesia serta berkonsep High Availability dan Redundant Power. Dengan demikian ini akan meminimalisir risiko downtime. Tak hanya itu, tim dan layanan support pun siap sedia melayani Anda selama 24 jam dalam seminggu. Sehingga ini akan membantu apabila bisnis Anda membutuhkan bantuan support untuk backup data Microsoft 365.

Ingin tahu lebih lanjut tentang A365 sebagai #SolusiYangPasti? Anda bisa mulai membaca produk selengkapnya di sini. Jika Anda memiliki pertanyaan terkait solusi kami, Anda dapat menghubungi kami di sini atau ke sales@zettagrid.id.

How To Protect Financial Institutions From Ransomware?

How To Protect Financial Institutions From Ransomware?

Protect Fintech With 5 Functions of Veeam Backup

Protect Fintech With 5 Functions of Veeam Backup

Hindari Kehilangan Data Office 365 Dengan Strategi Ini

Hindari Kehilangan Data Office 365 Dengan Strategi Ini

3 Penyebab Kehilangan Data di Office 365

3 Penyebab Kehilangan Data di Office 365

Bagaimana Cara Membangun Disaster Recovery Plan?

Bagaimana Cara Membangun Disaster Recovery Plan?

What To Look Out

What To Look Out

(Sumber:

(Sumber: