Zettagrid VDC: Solusi Cloud mulai dari Development, Disaster Recovery, hinggaWorkload Mission-Critical

Dalam era transformasi digital, perusahaan membutuhkan infrastruktur IT yang tidak hanya stabil, tetapi juga fleksibel dan scalable. Banyak organisasi kini beralih ke Virtual Data Center (VDC) sebagai solusi untuk menjalankan berbagai workload tanpa harus membangun atau mengelola data center sendiri.

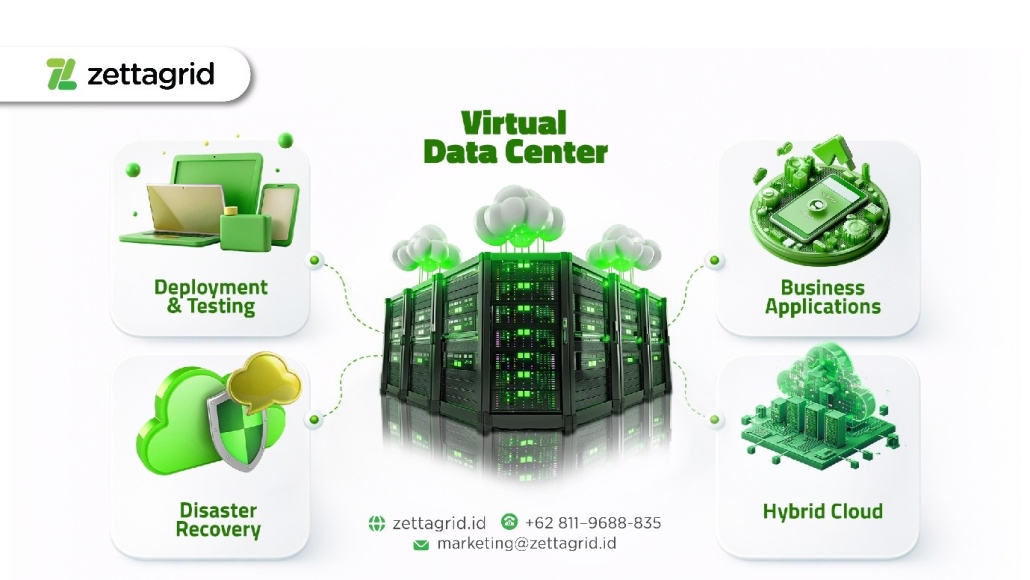

Melalui Zettagrid Virtual Data Center (VDC), perusahaan dapat memperoleh infrastruktur IT lengkap di cloud yang siap mendukung berbagai kebutuhan bisnis mulai dari pengembangan aplikasi hingga sistem yang bersifat mission-critical.

Berikut beberapa use case utama yang dapat dijalankan menggunakan Zettagrid VDC.

1. Development & Testing yang Lebih Cepat

Proses pengembangan aplikasi sering kali membutuhkan lingkungan server yang fleksibel dan cepat untuk dibuat. Dengan VDC, tim IT dapat membuat Virtual Machine (VM) baru hanya dalam hitungan menit.

Beberapa keunggulan yang mendukung proses development antara lain:

- Pembuatan VM secara cepat dan otomatis

- Fleksibilitas pengaturan CPU, RAM, dan storage

- Lingkungan yang mudah disesuaikan untuk testing

Dengan kemampuan ini, tim developer dapat melakukan eksperimen, pengujian aplikasi, hingga staging environment tanpa harus menunggu penyediaan server fisik.

2. Menjalankan Aplikasi KritikalPerusahaan

Selain untuk development, VDC juga dapat digunakan sebagai infrastruktur utama untuk menjalankan berbagai aplikasi kritikal bisnis

Beberapa contoh critical worload yang umum dijalankan di VDC antara lain:

- Sistem ERP perusahaan

- Database operasional

- Platform e-commerce

- Aplikasi internal perusahaan

- Sistem operasional bisnis lainnya

Melalui VDC, perusahaan mendapatkan sumber daya compute, storage, dan network yang terdedikasi dan dapat disesuaikan dengan kebutuhan bisnis.

Keunggulan utamanya adalah scalability. Ketika kebutuhan aplikasi meningkat, perusahaan dapat menambah resource tanpa harus membeli hardware baru.

3. Active Disaster Recovery

Keberlangsungan sistem menjadi faktor penting dalam operasional bisnis modern. Gangguan sistem, bencana alam, atau kegagalan infrastruktur dapat menyebabkan downtime yang berdampak besar pada bisnis.

3. Active Disaster Recovery

Keberlangsungan sistem menjadi faktor penting dalam operasional bisnis modern. Gangguan sistem, bencana alam, atau kegagalan infrastruktur dapat menyebabkan downtime yang berdampak besar pada bisnis.

Zettagrid VDC dapat berfungsi sebagai recovery site saat disaster terjadi:

- Replikasi sistem perusahaan

- Failover site ketika terjadi gangguan di data center utama

Dengan pendekatan ini, perusahaan dapat meminimalkan downtime dan memastikan layanan tetap berjalan ketika terjadi insiden.

4. Hybrid Cloud untuk Infrastruktur Enterprise

Banyak perusahaan masih memiliki infrastruktur on-premise dan belum sepenuhnya berpindah ke cloud. Oleh karena itu, pendekatan Hybrid Cloud menjadi solusi yang ideal.

Zettagrid VDC mendukung fitur Layer 2 Extension, yang memungkinkan perusahaan:

- Mempertahankan IP address yang sama

- Menjaga MAC address tetap konsisten

- Mempertahankan konfigurasi firewall

- Menggunakan network configuration yang sudah ada

Dengan kemampuan ini, hybrid cloud dapat dilakukan secara lebih mulus tanpa perubahan besar pada arsitektur jaringan.

Mengapa VDC Menjadi Solusi Infrastruktur Modern?

Virtual Data Center bukan sekadar tempat menjalankan virtual machine. VDC merupakan lingkungan komputasi lengkap yang dirancang untuk mendukung kebutuhan IT modern.

Beberapa manfaat utama yang dapat diperoleh perusahaan antara lain:

- Infrastruktur yang scalable dan fleksibel

- Deployment VM yang lebih cepat

- Mendukung disaster recovery strategy

- Memudahkan implementasi hybrid cloud

- Mengurangi kebutuhan investasi server fisik

Dengan berbagai fleksibilitas tersebut, Zettagrid VDC menjadi pilihan yang tepat bagi perusahaan yang ingin melakukan modernisasi infrastruktur IT tanpa harus membangun data center baru.

Jika Anda ingin mengetahui bagaimana Zettagrid Virtual Data Center dapat mendukung kebutuhan infrastruktur IT perusahaan Anda, tim kami siap membantu memberikan konsultasi dan solusi yang sesuai dengan kebutuhan bisnis Anda.

Segera modernisasi infrastruktur Anda dengan penawaran menarik kami melalui tautan berikut: Switch to Zettagrid Now

Baca juga: Kendali penuh dengan Zettagrid VDC