Solusi Untuk Mencegah Downtime Pada Data Center

Solusi Untuk Mencegah Downtime Pada Data Center

Seiring berkembangnya teknologi digital, infrastruktur penyimpanan dan pengolahan data seperti data center menjadi kebutuhan yang wajib dimiliki oleh berbagai organisasi. Dengan adanya infrastruktur ini, akses server data, aplikasi, maupun website dapat dilakukan dengan cepat dan mudah. Tak hanya itu, kecepatan akses hingga skalabilitas penyimpanan datanya yang tinggi pun bahkan bisa memicu berkembangnya layanan bisnis. Sehingga tak mengherankan jika infrastruktur ini banyak dimanfaatkan oleh berbagai industri.

Meskipun pemanfaatan data center membawa keuntungan bagi pengusaha, nyatanya infrastruktur satu ini juga kerap mengalami downtime. Jika bisnis Anda menggunakan infrastruktur data center, Anda pastinya tahu betul downtime berpotensi menjadi ancaman bagi keberlangsungan bisnis. Bahkan menurut riset yang dilakukan statista.com, downtime akibat kegagalan hardware yang terjadi di berbagai organisasi sepanjang 2020 lalu ditaksir merugi hingga 301.000 US Dollar. Dengan angka tersebut, tentu dapat dibayangkan jika kendala tersebut mampu membawa dampak buruk bagi kelangsungan perusahaan.

Oleh karena itu, Anda perlu mempertimbangkan beberapa hal untuk mencegah terjadinya kerugian tersebut. Beberapa tips di bawah ini bisa menjadi solusi untuk mencegah downtime pada data center akibat kegagalan hardware:

1. Menggunakan sumber daya yang andal

Sumber: Bret Sayless from Pexels

Untuk mencegah kerugian akibat downtime, pengusaha bisa mulai memilih sumber daya yang andal untuk data center. Pemilihan ini bisa menyangkut infrastruktur dan penyedia layanan solusi IT untuk menjamin operasional sistem. Sehingga ketika downtime terjadi, operasional bisnis bisa tetap berjalan seperti normal kembali.

Tak cukup itu saja, power supply yang stabil, perlindungan terhadap kebakaran, environment control, pendingin ruangan, hingga fitur keamanan data center pun menjadi sumber daya lain yang perlu diperhatikan. Sebab dengan memaksimalkan pemeliharaan beberapa sumber daya tersebut, risiko downtime karena kegagalan hardware, bencana, ataupun human error dapat diminimalisir sebaik mungkin.

2. Pemeliharaan secara berkala

Sumber: Zhuyufang from Getty Images Pro

Pemeliharaan secara berkala bisa menjadi solusi untuk mencegah downtime pada data center. Dengan memperhatikan sumber daya lainnya untuk pengalihan listrik, data center dapat tetap bekerja sebagaimana mestinya ketika sumber listrik utama mati. Misalnya, ketika listrik dari PLN mati, perusahaan masih bisa menggunakan sumber daya lainnya untuk menjalankan data center.

Tak hanya itu saja, memonitor pendingin ruangan data center dan generator secara berkala juga diperlukan oleh perusahaan. Sebab jika departemen IT Anda melewatkan aktivitas satu ini, data center berpotensi cepat rusak hingga menimbulkan downtime akibat generator dan perantinya yang terlalu panas. Bisnis pun bisa berakhir dengan merogoh kocek yang tidak sedikit untuk memperbaiki hardware.

3. Memonitor Data Center

Sumber: Gorodenkoff from Shutterstock

Memelihara data center tentu tidak bisa dilakukan secara sembarang. Oleh karenanya, melakukan manajemen data center sangat penting bagi perusahaan. Anda bisa mulai mencari tahu apa saja yang perlu dilakukan untuk mencapai pemeliharaan yang sesuai prosedur. Selain itu, manajemen waktu juga menjadi kunci untuk pemeliharaan tersebut. Jadi, jika pemeliharaan dilaksanakan setiap 120 hari, Anda bisa mengalokasikan 10% (12 hari) dari waktu tersebut untuk melakukan perbaikan.

Merinci hasil pemeliharaan data center juga tidak boleh terlewatkan. Ini bisa digunakan untuk mengidentifikasi dan menganalisa kemungkinan masalah yang terjadi pada data center. Dengan proses tersebut, perusahaan bisa mengambil tindakan selanjutnya untuk mencegah potensi dan risiko downtime di masa yang akan datang.

Namun jika Anda menggunakan penyedia layanan cloud, waktu dan potensi downtime bisa direspon dengan lebih cepat oleh tim support. Bahkan, hasil dan analisa penyebab downtime juga dilaporkan oleh penyedia layanan. Sehingga, organisasi tidak perlu repot mengidentifikasi downtime pada data center.

4. Menggunakan Virtual Data Center yang High Availability

Sumber: baranozdemir from Getty Images Signature

Menggunakan Virtual Data Center (VDC) bisa menjadi solusi untuk mencegah downtime. Dengan kapasitas penyimpanan yang High Availability dan Redundant Power, pengusaha bisa lebih memitigasi risiko downtime. Tak hanya itu, pemanfaatan VDC juga dapat menggeser investasi CapEx ke investasi OpEx yang lebih dinamis. Jadi, ketika bisnis perlu untuk meningkatkan skalabilitas dan dayanya, pengusaha tidak lagi memerlukan biaya pembelian atau pemeliharaan hardware.

Selain High Availability dan efisien, menggunakan layanan VDC juga memudahkan bisnis untuk mengerjakan hal lainnya. Jadi, ketika infrastruktur memerlukan pemeliharaan atau peningkatan kapasitas sistem, tenaga ahli layanan VDC akan mengerjakannya untuk perusahaan Anda. Bisnis pun bisa lebih fokus dan menghemat anggaran, karena tidak lagi perlu merekrut tenaga kerja untuk memelihara infrastruktur data center.

5. Menjalankan skenario Disaster Recovery

Sumber: baranozdemir from Getty Images Signature

Tak hanya pada bencana, skenario Disaster Recovery juga bisa menjadi solusi untuk mencegah downtime. Dengan mengaktifkan skenario failover ketika terjadi downtime, semua VM yang telah direplikasi di cloud akan dikirimkan ke On-Premise untuk penggunaan resource. Sehingga, Anda tidak perlu cemas ketika kendala terjadi, karena Disaster Recovery mampu menjamin operasional bisnis dapat berjalan secara maksimal.

Namun demikian, memilih layanan Disaster Recovery juga tidak bisa dilakukan sembarangan. Beberapa pertimbangan juga perlu untuk diperhatikan oleh bisnis, agar skenario layanan tersebut dapat berjalan optimal. Pada artikel sebelumnya, sempat dijelaskan jika beberapa aspek seperti performa layanan Disaster Recovery, Recovery Time Objective (RTO), Recovery Point Objective (RPO), jaminan konsistensi, hingga lokasi sangat berpengaruh terhadap layanan. Sehingga jika Anda perlu untuk menggunakan Disaster Recovery sebagai solusi untuk mencegah downtime, ada baiknya beberapa aspek tersebut diperhatikan lebih dulu.

Zettagrid Indonesia merupakan penyedia layanan Cloud berbasis Infrastructure as a Service (IaaS) di Indonesia. Dengan menyediakan layanan berupa Virtual Data Center (VDC), Backup as a Service (BaaS), dan Disaster Recovery as a Service (DRaaS), Zettagrid berkomitmen untuk membantu pengusaha bertransformasi di era digital. Jika Anda memiliki pertanyaan lebih lanjut, hubungi kami di sini atau melalui sales@zettagrid.id.

How to Enhance Data Protection with Active Disaster Recovery

How to Enhance Data Protection with Active Disaster Recovery

3 Benefits In Winning Multi Cloud Strategy

3 Benefits In Winning Multi Cloud Strategy

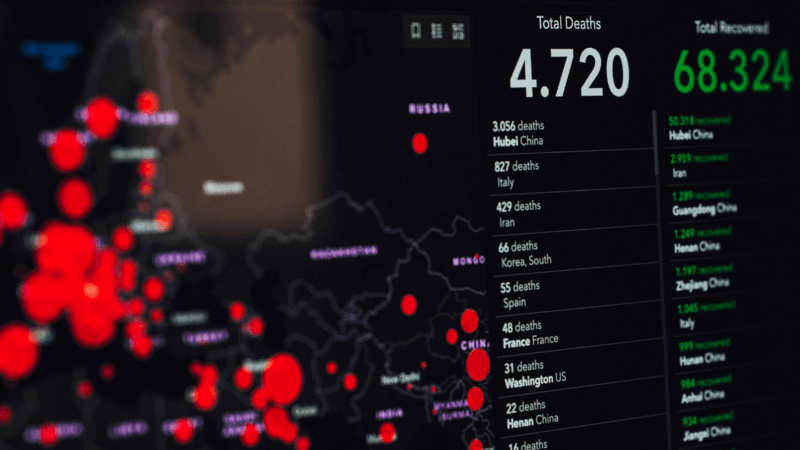

Serangan Siber Yang Mengancam Selama Pandemi COVID-19

Serangan Siber Yang Mengancam Selama Pandemi COVID-19

Object Storage Bisa Digunakan Untuk Apa Saja?

Object Storage Bisa Digunakan Untuk Apa Saja?

5 Workloads That Potential for Cloud Adoption

5 Workloads That Potential for Cloud Adoption

Solusi Untuk Mencegah Downtime Pada Data Center

Solusi Untuk Mencegah Downtime Pada Data Center